DDoS vs DoS | Mis vahe on ja kuidas neid ära hoida?

Ddos Vs Dos Mis Vahe On Ja Kuidas Neid Ara Hoida

Selles maailmas, kus inimesed loodavad rohkem Internetile, toimuvad kübermaailmas pahatahtlikud sündmused. Kurjategijad teevad kõik endast oleneva, et ära kasutada inimeste privaatsust ja varastada andmeid, nagu DDoS- ja DoS-rünnakud. Täna on see artikkel DDoS-i ja DoS-i kohta MiniTooli veebisait tutvustab nende erinevusi.

Rohkemate küberrünnakute puhul peavad inimesed nende kohta rohkem teadma, et sihtrünnakute jaoks saaks välja töötada konkreetsed meetodid. Seetõttu peate nende kahe võimsa vaenlase – DDoS-i ja DoS-rünnakute – ärahoidmiseks välja mõtlema, mis need on.

Mis on DDoS-i rünnakud?

DDoS-rünnak (Distributed Denial-of-Service Attack) on küberkuritegu, mille puhul ründaja ujutab serveri Interneti-liiklusega üle, et takistada kasutajatel juurdepääsu ühendatud võrguteenustele ja saitidele. Tegelikult sarnaneb see palju DoS-i rünnakutega, nii et paljud inimesed eksivad nende kahe rünnakuga.

Kui soovite DDoS-i rünnakute kohta lisateavet saada, vaadake seda artiklit: Mis on DDoS Attack? Kuidas vältida DDoS-i rünnakut .

Mis on DoS-i rünnakud?

Teenuse keelamise (DoS) rünnak on võrgurünnak, mille puhul ründaja üritab muuta masina või võrguressursi oma sihtkasutajale kättesaamatuks, häirides ajutiselt või määramata ajaks võrku ühendatud hostide teenust.

DoS-i ja DDoS-rünnakute tüübid

Kuigi neil on arvutite ründamisel sarnased eesmärgid, saate neid siiski liigitada erinevate ründemeetodite järgi. See on üks suur erinevus DoS-i ja DDoS-rünnakute vahel. DoS-rünnakuid ja DoS-rünnakuid on vastavalt kolme tüüpi.

Kolm tüüpi DoS-rünnakuid

Pisara rünnak

Pisararünnak kasutab IP-fragmenti usaldavas TCP/IP-virnarakenduses ära paketi päises olevat teavet.

IP-segment sisaldab teavet, mis näitab, millist algpaketi segmenti see segment sisaldab, ja mõned TCP/IP-virnad, näiteks NT enne hoolduspaketti 4, jooksevad kokku kattuvate nihketega võltsitud segmendi vastuvõtmisel.

Kui IP-paketti edastatakse üle võrgu, saab paketi jagada väiksemateks tükkideks. Ründaja saab rakendada pisararünnakut, saates kaks (või enam) paketti.

Üleujutuste rünnak

SYN-i üleujutusrünnakud kasutavad ära TCP kolmepoolset käepigistuse mehhanismi. Ründaja saadab võltsitud IP-aadressi kasutades päringu rünnatavale otsale ja rünnatud otsa saadetud vastusepakett ei jõua kunagi sihtkohta. Sel juhul tarbib rünnatud ots ühenduse sulgemist oodates ressursse.

Kui selliseid ühendusi on tuhandeid, ammenduvad hosti ressursid, saavutades seega rünnaku eesmärgi.

IP killustumise rünnak

IP killustatuse rünnak viitab teatud tüüpi arvutiprogrammide ümberkorraldamise haavatavusele. See võib saata muudetud võrgupakette, kuid vastuvõtvat võrku ei saa ümber korraldada. Suure hulga kokkupanemata pakettide tõttu jääb võrk ummikusse ja kasutab ära kõik oma ressursid.

Kolm tüüpi DDoS-i rünnakuid

Volumetrilised rünnakud

Mahuliste rünnakute läbiviimiseks pommitatakse serverit nii suure liiklusega, et selle ribalaius ammendub täielikult.

Sellise rünnaku korral saadab pahatahtlik toimija DNS-serverile päringuid, kasutades sihtmärgi võltsitud IP-aadressi. Seejärel saadab DNS-server oma vastuse sihtserverile. Kui seda tehakse suures mahus, võib DNS-i vastuste üleujutus sihtserverit hävitada.

Protokollirünnakud

Protokolli DDoS-i rünnakud tuginevad Interneti-sideprotokollide nõrkustele. Kuna paljud neist protokollidest on ülemaailmselt kasutusel, on nende toimimise muutmine keeruline ja väga aeglane.

Näiteks Border Gateway Protocol (BGP) kaaperdamine on suurepärane näide protokollist, mis võib saada DDoS-i rünnaku aluseks.

Veebirakendusepõhised rünnakud

Rakendusrünnak seisneb küberkurjategijate juurdepääsus volitamata aladele. Ründajad alustavad enamasti rakendusekihi pilguga, otsides koodi sisse kirjutatud rakenduse haavatavusi.

DDoS vs DoS rünnakud

DDoS-i rünnakute ja DoS-rünnakute võrdlemiseks selgitatakse selles artiklis nende oluliste funktsioonide erinevusi.

Internetiühendus

Peamine erinevus DoS-i ja DDoS-rünnakute vahel on see, et DDoS kasutab ohvri arvutivõrgu võrguühenduseta ühendamiseks mitut Interneti-ühendust, samas kui DoS kasutab ühte ühendust.

Rünnaku kiirus

DDoS on kiirem rünnak võrreldes DoS rünnakuga. Kuna DDoS-rünnakud tulevad mitmest asukohast, saab neid juurutada palju kiiremini kui ühe asukohaga DoS-i rünnakuid. Rünnaku suurenenud kiirus muudab selle tuvastamise raskemaks, mis tähendab suurenenud kahju või isegi katastroofilisi tulemusi.

Tuvastamise lihtsus

DoS-rünnakuid on DDoS-i rünnakutega võrreldes lihtsam jälgida. Kiiruse võrdluse tulemus on meile öelnud, et DDoS-i rünnakud toimivad kiiremini kui DoS, mis võib muuta rünnaku tuvastamise raskeks.

Pealegi, kuna DoS pärineb ühest kohast, on lihtsam selle päritolu tuvastada ja ühendus katkestada.

Liiklusmaht

DDoS-i rünnakud võimaldavad ründajal saata ohvrite võrku tohutul hulgal liiklust. DDoS-i rünnak kasutab mitut kaugmasinat (zombid või robotid), mis tähendab, et see võib saata korraga palju suuremaid liiklust erinevatest asukohtadest, koormates serveri kiiresti viisil, mis väldib tuvastamist.

Täitmise viis

DDoS-i rünnakute korral laaditakse ohvri arvuti mitmest asukohast saadetud andmepaketist; DoS-rünnakute korral laaditakse ohvri arvuti ühest kohast saadetud andmepaketist.

DDoS-i rünnakud koordineerivad mitut pahavaraga nakatunud hosti (botid), et luua robotivõrk, mida haldab käsu- ja juhtimisserver (C&C). Seevastu DoS-i rünnakud kasutavad tavaliselt skripte või tööriistu, et käivitada rünnakuid ühest masinast.

Kumb on ohtlikum?

Ülaltoodud DDoS-i rünnakute ja DoS-rünnakute võrdluse põhjal on ilmne, et DDoS-i rünnakud ületavad paljudes aspektides, mistõttu on DDoS-i rünnakud muutunud senini keerulisemaks probleemiks.

DDoS-i ja DoS-i rünnakud on mõlemad ohtlikud ja kõik neist võivad põhjustada tõsise väljalülitusprobleemi. Kuid DDoS-rünnakud on ohtlikumad kui DoS-rünnakud, kuna esimesed käivitatakse hajutatud süsteemidest, teised aga ühest süsteemist.

Kui soovite teada, kuidas tuvastada, kas teil on DDoS-i või DoS-i rünnakud. On mõningaid signaale, mida saate aru saada.

- Nägemata aeglane võrgu jõudlus.

- Teenuse osutamisest keeldumine ühe digitaalse atribuudi poolt.

- Tundmatu võrguühenduse katkemine samas võrgus olevate masinatega.

- Kõik äkilised seisakud või jõudlusprobleemid.

Miks DoS ja DDoS rünnakud esinevad?

Kasu otsimine

Enamik küberkuritegelikke tegevusi saab alguse hüvede otsimisest. Internetis on eriline aare, mis kurjategijaid väga köidab – virtuaalsed varad. Mitme rünnaku korral jooksevad mõned e-kaubanduse veebisaidid kokku ja veelgi tõsisem on majanduslik kahju.

Pealegi peetakse inimeste privaatsust kasumlikuks varaks. Seda saab müüa abi vajavatele ettevõtetele, näiteks ostuplatvormidele või muudele teenusepakkujatele.

Ideoloogilised uskumused

Nende häkkerite jaoks ei taha nad kasu saada, vaid näidata oma poliitilist toetust või eriarvamust. Need sihivad poliitikuid, poliitilisi rühmitusi või muid valitsus- ja valitsusväliseid organisatsioone, kuna nende ideoloogilised tõekspidamised veebisaidi sulgemiseks erinevad.

Kübersõda

Kui mõned inimesed väidavad oma poliitilist eriarvamust nii agressiivsel viisil, võitlevad erineva poliitilise toetusega inimesed samal viisil, mis käivitab seetõttu kübersõja. Tavaliselt üritavad võitlejad ja terroristid poliitilistel või sõjalistel eesmärkidel erinevaid DDoS-i rünnakutüüpe.

Pahatahtlikud konkurendid

Isikliku huvi huvides rakendavad mõned konkurendid pahatahtlikke toiminguid, et rünnata oma konkurente ja DDoS-i rünnakuid kasutatakse tavaliselt kommertssõdades.

DDoS-i rünnakud võivad ettevõtte võrgu töö alla suruda, mille käigus konkurendid võivad oma kliente varastada.

Kuidas vältida DDoS-i ja DoS-i rünnakuid?

Nüüd, kui olete õppinud tundma DoS vs DDoS rünnakuid, võite küsida, kas ettevaatusabinõuna kasutatakse mingeid saadaolevaid meetodeid. DDoS-i ja DoS-rünnakute vältimiseks saate teha järgmist.

- Looge mitmekihiline DDoS-kaitse.

- Rakendage veebirakenduste tulemüürid.

- Teadke rünnaku sümptomeid.

- Harjutage võrguliikluse pidevat jälgimist.

- Piirake võrguedastust.

- Serveri koondamine.

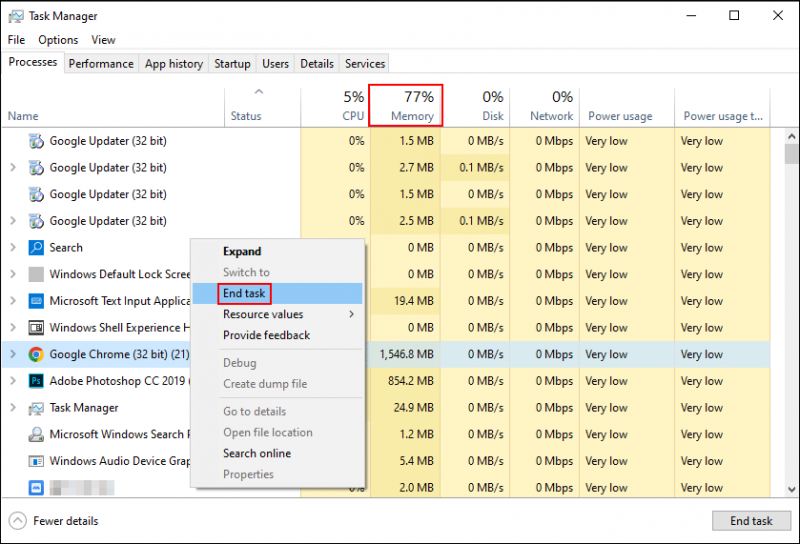

Peale selle tasub rõhutada varundamise tähtsust. Ükskõik millised DDoS-i või DoS-i rünnakud võivad põhjustada Interneti aeglase toimimise, veebisaidi sulgemise, süsteemi krahhi jne. Süsteemi saab varsti taastada ainult siis, kui olete koostanud süsteemi varukoopia teistele välistele ketastele.

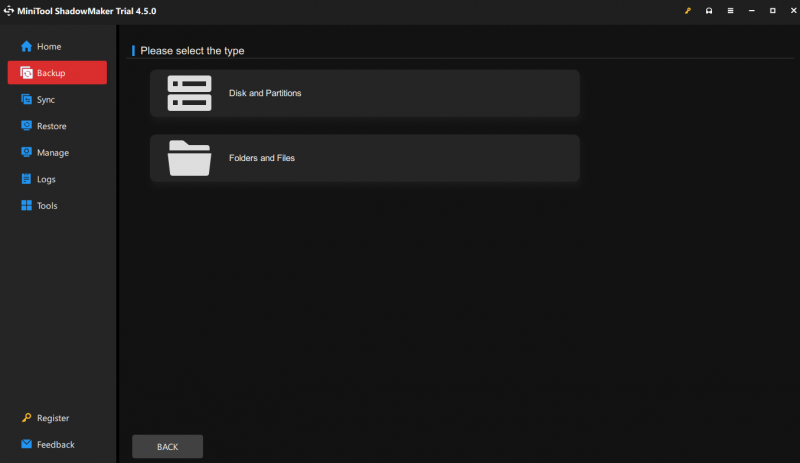

Sellel viisil, MniTool ShadowMaker suudab täita teie nõudmisi ja muud saadaolevad funktsioonid on seadistatud teie varundamise kogemuse parandamiseks. Saate teha ajastatud varukoopia (igapäevane, iganädalane, igakuine, sündmusel toimuv) ja varundusskeemi ( täielik varukoopia, inkrementaalne varundamine, diferentsiaalne varundamine ) teie mugavuse huvides.

Minge selle programmi allalaadimiseks ja installimiseks ning saate 30 päeva tasuta prooviversiooni nautida.

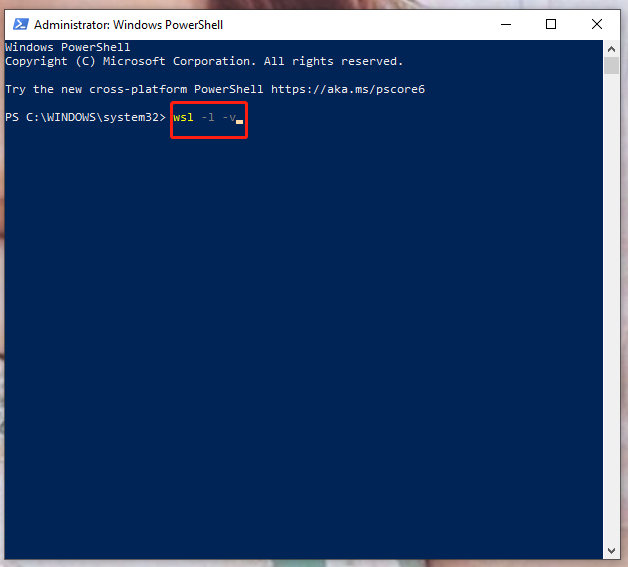

1. samm: avage MiniTool ShadowMaker ja klõpsake Jätkake kohtuprotsessi programmi sisenemiseks.

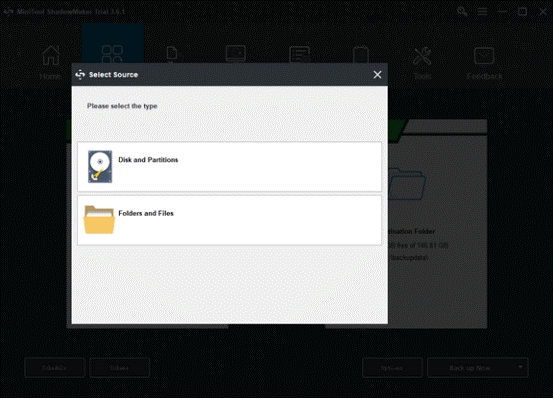

2. samm: minge lehele Varundamine vahekaart ja Süsteem on allikaks valitud. Kui soovite lülituda muudele varundamise sihtmärkidele – kettale, partitsioonile, kaustale ja failile – või muudele varundamise sihtkohtadele, Administraatori konto kaust , raamatukogud , Arvuti ja Jagatud , võite klõpsata nupul Allikas või Sihtkoht jaotist ja valige need uuesti.

3. samm: varundamise lõpetamiseks peate klõpsama nuppu Varunda kohe võimalus protsessi kohe alustada või Varunda hiljem võimalus varundamist edasi lükata. Hilinenud varundusülesanne on peal Halda lehel.

Alumine joon:

Kõik küberrünnakud võivad muuta teie andmete kadumise või privaatsusse tungimise võimalikuks, mida on raske ära hoida. Raskema olukorra vältimiseks võite siiski koostada kõigi oma oluliste andmete varundusplaani. See artikkel DDoS vs DoS kohta tutvustab kahte levinud rünnakut. Loodetavasti saab teie probleemile lahenduse.

Kui teil on MiniTool ShadowMakeri kasutamisel probleeme tekkinud, võite jätta järgmisesse kommentaaritsooni sõnumi ja me vastame niipea kui võimalik. Kui vajate MiniTool tarkvara kasutamisel abi, võite meiega ühendust võtta aadressil [meil kaitstud] .

DDoS vs DoS KKK

Kas saate DDoS-i teha ühe arvutiga?Oma väikese ulatuse ja põhiolemuse tõttu töötavad surmapingirünnakud tavaliselt kõige paremini väiksemate sihtmärkide vastu. Näiteks võib ründaja sihtida ühte arvutit või traadita ruuterit. Et see aga õnnestuks, peab pahatahtlik häkker esmalt välja selgitama seadme IP-aadressi.

Kui palju DDoS-i rünnakud maksavad?Kaotatud tulude ja andmete tõttu võivad teie tehnoloogiaettevõttele või teie kliendi ettevõttele suunatud DDoS-rünnaku kulud kiiresti suureneda. Keskmine väike ja keskmise suurusega ettevõte kulutab 0000 rünnaku kohta.

Millised on kaks DoS-i rünnakute näidet?DoS-rünnakutel on kaks üldist meetodit: üleujutusteenused või krahhiteenused. Üleujutusrünnakud tekivad siis, kui süsteem saab serveri jaoks puhverdamiseks liiga palju liiklust, mistõttu need aeglustuvad ja lõpuks peatuvad. Populaarsete üleujutuste rünnakute hulka kuuluvad puhvri ületäitumise rünnakud – kõige levinum DoS-rünnak.

Kui kaua DDoS-i rünnakud kestavad?Seda tüüpi juhuslikud rünnakud võivad olla erineva pikkusega, alates lühiajalistest toimingutest, mis kestavad paar minutit, kuni pikemate, üle tunni kestvate rünnakuteni. Rootsi telekomi Telia Carrieri DDoS Threat Landscape Report 2021 kohaselt kestavad dokumenteeritud rünnakud keskmiselt 10 minutit.

![Kui palju ruumi võtab Legendide liiga? Hankige vastus! [MiniTooli uudised]](https://gov-civil-setubal.pt/img/minitool-news-center/74/how-much-space-does-league-legends-take.jpg)

![Saadaolevad lahendused halva basseini päise Windows 10/8/7 parandamiseks [MiniTooli näpunäited]](https://gov-civil-setubal.pt/img/data-recovery-tips/36/available-solutions-fixing-bad-pool-header-windows-10-8-7.jpg)

![5 lahendust Xboxi sisselogimise vea lahendamiseks 0x87dd000f [MiniTooli uudised]](https://gov-civil-setubal.pt/img/minitool-news-center/81/5-solutions-solve-xbox-sign-error-0x87dd000f.png)

![Kuidas normaliseerida heli valjustuse tasakaalustamise kaudu Windows 10-s? [MiniTooli uudised]](https://gov-civil-setubal.pt/img/minitool-news-center/68/how-normalize-sound-via-loudness-equalization-windows-10.png)

![Kuidas parandada OBS-i ekraanihõive ei tööta? Proovige neid meetodeid [MiniTooli uudised]](https://gov-civil-setubal.pt/img/minitool-news-center/79/how-fix-obs-display-capture-not-working.png)